学习路径 7 - 实验室 1 - 练习 1 - 修改 Microsoft 安全规则

实验室方案

你是一位安全运营分析师,你所在公司已实现 Microsoft Sentinel。 你需要了解如何使用 Microsoft Sentinel 检测和缓解威胁。 首先,需要按严重性将来自 Defender for Cloud 的警报筛选到 Microsoft Sentinel 中。

注意: 我们提供 交互式实验室模拟 ,让你能以自己的节奏点击浏览实验室。 你可能会发现交互式模拟与托管实验室之间存在细微差异,但演示的核心概念和思想是相同的。

重要说明: 如果已完成上一个实验室“学习路径 6 - 实验 1 - 练习 4 - 使用数据连接器将 Defender XDR 连接到 Microsoft Sentinel”,则可以跳过此实验室并继续下一个练习。

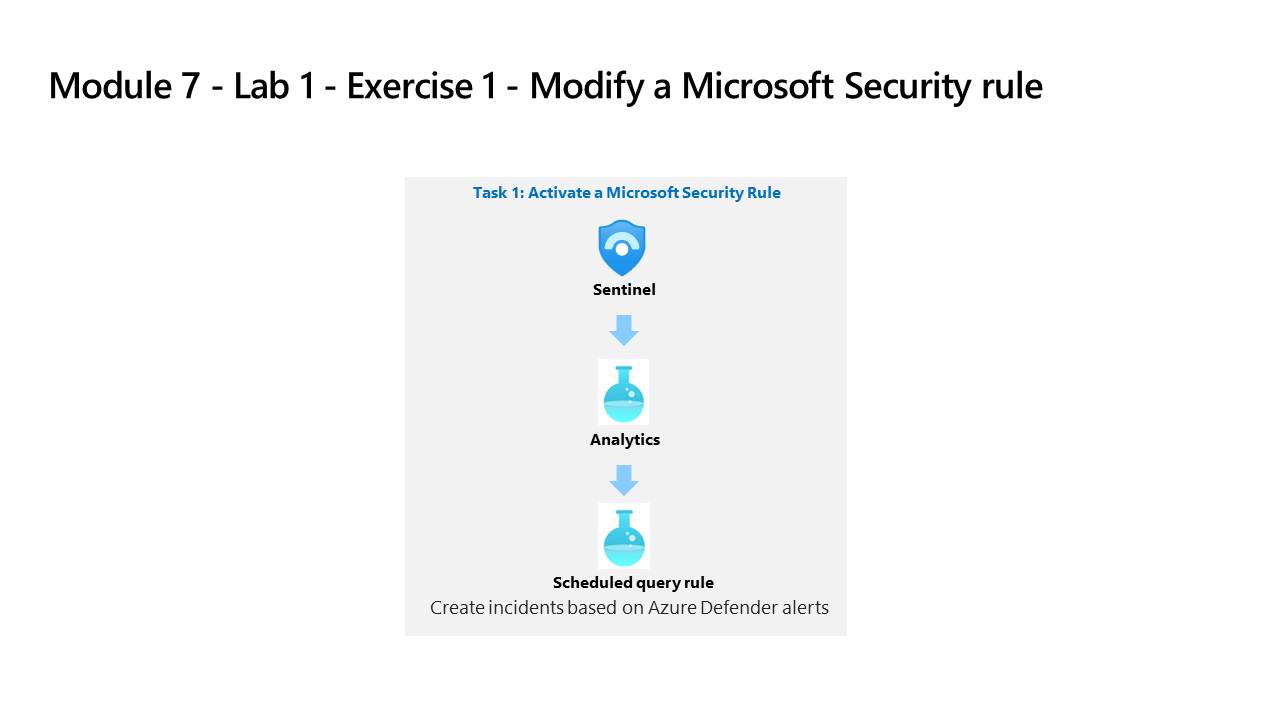

任务 1:激活 Microsoft 安全规则

在此任务中,你将激活 Microsoft 安全规则。

-

使用以下密码以管理员身份登录到 WIN1 虚拟机:Pa55w.rd。

-

在 Microsoft Edge 浏览器中,导航到 Azure 门户 (https://portal.azure.com) )。

-

在“登录”对话框中,复制粘贴实验室托管提供者提供的租户电子邮件帐户,然后选择“下一步” 。

-

在“输入密码”对话框中,复制粘贴实验室托管提供者提供的租户密码,然后选择“登录” 。

-

在 Azure 门户的搜索栏中,键入“Sentinel”,然后选择“Microsoft Sentinel”。

-

选择你在前面实验室中创建的 Microsoft Sentinel 工作区。

-

从“配置”区域选择“分析”。

-

选择命令栏中的“+ 创建”按钮,然后选择“Microsoft 事件创建规则” 。

-

在“名称”下,输入“基于 Defender for Endpoint 创建事件”。

-

向下滚动,在“Microsoft 安全服务”下选择“Microsoft Defender for Endpoint”。

-

在“按严重性筛选”下,选择“自定义”选项,为严重级别选择“低”、“中”和“高”,然后返回到规则 。

-

选择“下一步: 自动响应”按钮,然后选择“下一步: 查看和创建”按钮。

-

查看所做的更改并选择“保存”按钮**。 如果 Defender for Endpoint 中存在警报,则会保存 Analytics 规则并创建事件。

-

现在,你将拥有一种 Fusion 和两种 Microsoft 安全警报类型。