演習 04: ネットワーク ルーティングを構成する

シナリオ

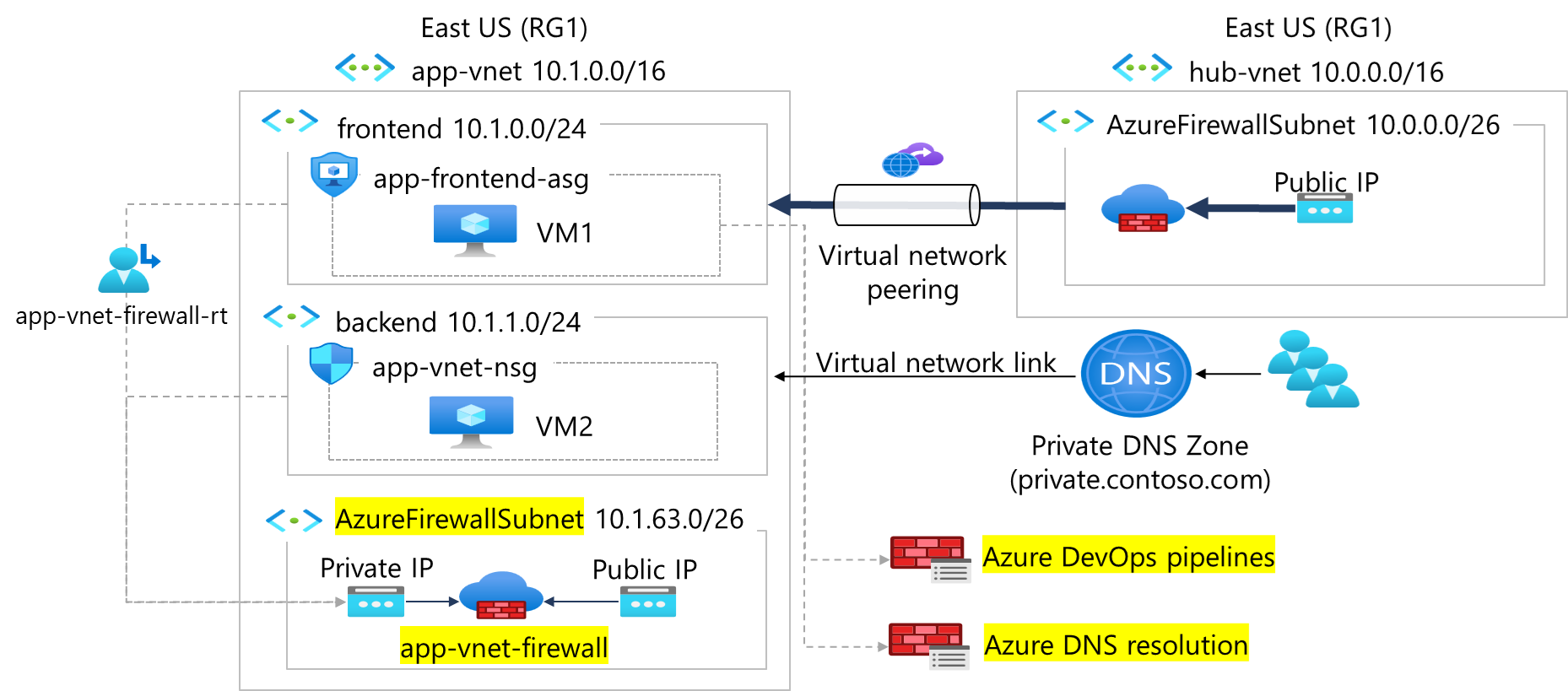

ファイアウォール ポリシーを確実に適用するには、送信アプリケーション トラフィックをファイアウォール経由でルーティングする必要があります。 これらの要件を特定します。

- ルート テーブルが必要です。 このルート テーブルは、フロントエンド サブネットとバックエンド サブネットに関連付けられます。

- サブネットからファイアウォールへのすべての送信 IP トラフィックをフィルター処理するには、ルートが必要です。 ファイアウォールのプライベート IP アドレスが使用されます。

スキルアップ タスク

- ルート テーブルを作成して構成する。

- ルート テーブルをサブネットにリンクします。

アーキテクチャの図

推定時間:20 分

演習の手順

ルート テーブルの作成

Azure では、Azure 仮想ネットワークのサブネットごとにルート テーブルが自動的に作成されます。 ルート テーブルには、既定のシステム ルートが含まれています。 ルート テーブルとルートを作成して、Azure の既定のシステム ルートをオーバーライドできます。

app-vnet-firewall のプライベート IP アドレスを記録します

-

ポータルの上部にある検索ボックスに、「Firewall」と入力します。 検索結果で [ファイアウォール] を選択します。

-

[vnet-firewall] を選択します。

-

[概要] を選択し、プライベート IP アドレスを記録します。

ルート テーブルを追加する

-

検索ボックスに、「ルート テーブル」と入力します。 検索結果に [ルート テーブル] が表示されたら、それを選択します。

-

ルート テーブル ページで、[+ 作成] を選択して、ルート テーブルを作成します。

プロパティ 値 サブスクリプション サブスクリプションを選択します リソース グループ RG1 リージョン 米国東部 Name app-vnet-firewall-rt -

[確認と作成]、[作成] の順に選択します。

-

ルート テーブルのデプロイを待ってから、[リソースに移動] を選択します。

ルート テーブルをサブネットに関連付ける

-

ポータルで、ルート テーブルの操作を続け、app-vnet-firewall-rt を選択します。

-

[設定] ブレードで、[サブネット] を選択し、[+ 関連付け] を選択します。

-

フロントエンド サブネットへの関連付けを構成し、[OK] を選択します。

プロパティ 値 仮想ネットワーク app-vnet (RG1) Subnet frontend -

バックエンド サブネットへの関連付けを構成し、[OK] を選択します。

プロパティ 値 仮想ネットワーク app-vnet (RG1) Subnet バックエンド

ルートテーブルにルートを作成する

-

ポータルで、ルート テーブルの操作を続け、app-vnet-firewall-rt を選択します。

-

[設定] ブレードで、[ルート] を選択し、[+ 関連付け] を選択します。

-

ルートを構成して、[追加] を選択します。

プロパティ 値 ルート名 outbound-firewall 変換先の型 IP アドレス 宛先 IP アドレス/CIDR 範囲 0.0.0.0/0 ネクストホップの種類 仮想アプライアンス 次ホップ アドレス ファイアウォールのプライベート IP アドレス

オンライン トレーニングでさらに学習する

- ルートを使用して Azure デプロイでのトラフィック フローを管理および制御する。 このモジュールでは、カスタム ルートを実装して Azure 仮想ネットワークのトラフィックを制御する方法について学習します。 このモジュールには 2 つのサンドボックスがあります。

要点

以上でこの演習は完了です。 重要なポイントを以下に示します。

- Azure でのネットワークトラフィックは、Azure のサブネット、仮想ネットワーク、およびオンプレミスのネットワークの間を自動的にルーティングされます。 システム ルートは、このルーティングを制御します。

- ユーザー定義ルートで既定のシステム ルートをオーバーライドし、ネットワーク仮想アプライアンス (NVA) 経由でトラフィックをルーティングできるようにします。

- ネットワーク仮想アプライアンス (NVA) は、ネットワーク トラフィックのフローを制御します。 NVA の例として、ファイアウォール、ロード バランサー、ルーターがあります。

- ルート テーブルにはルーティング情報が含まれており、サブネットに関連付けられています。