Lab 05 - Implementare la connettività tra siti

Introduzione al lab

Questo lab esplora la comunicazione tra reti virtuali. Si implementa il peering di reti virtuali e si testano le connessioni. Si creerà anche una route personalizzata.

Questo lab richiede una sottoscrizione di Azure. Il tipo di sottoscrizione può influire sulla disponibilità delle funzionalità in questo lab. È possibile modificare l’area, ma i passaggi vengono scritti usando Stati Uniti orientali.

Tempo stimato: 50 minuti

Scenario laboratorio

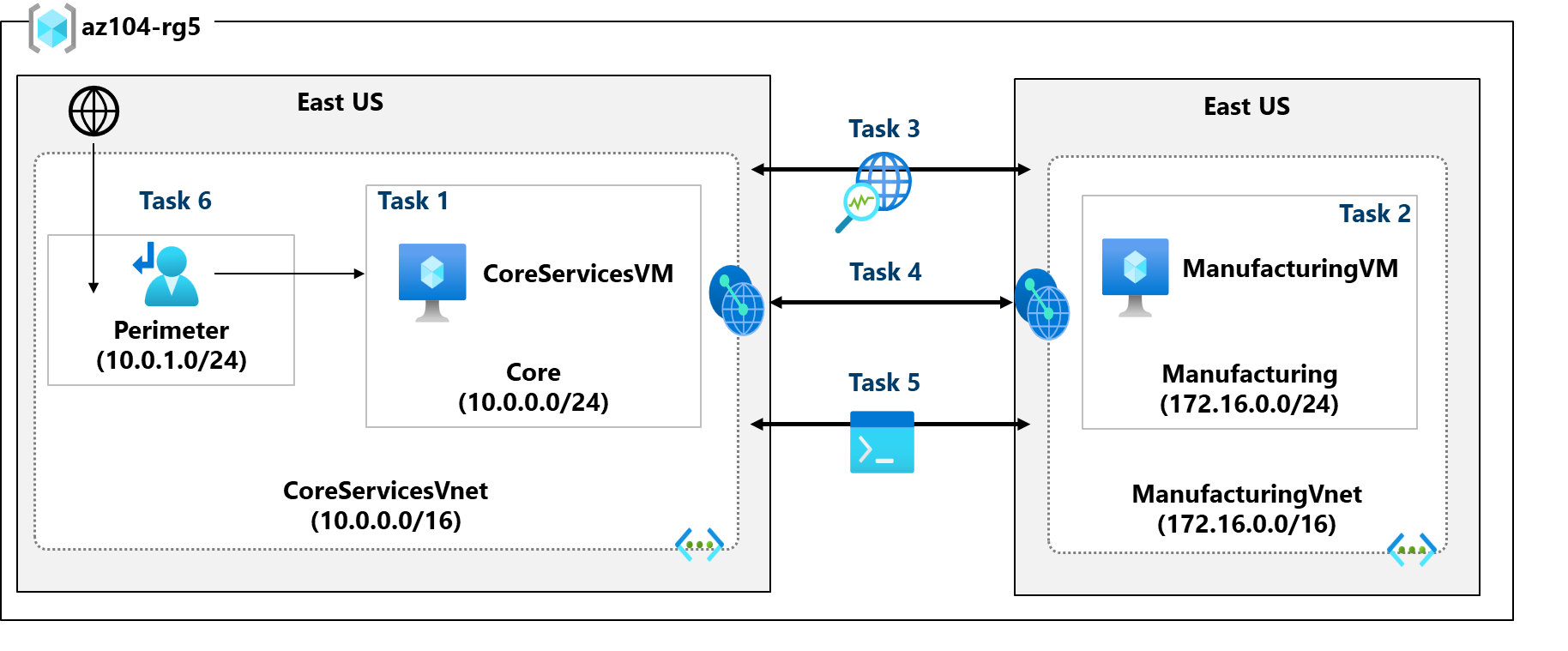

L’organizzazione segmenta le app e i servizi IT principali (come i servizi DNS e di sicurezza) di altre parti dell’azienda, incluso il reparto di produzione. Tuttavia, in alcuni scenari, le app e i servizi dell’area principale devono comunicare con app e servizi dell’area di produzione. In questo lab viene configurata la connettività tra le aree segmentate. Si tratta di uno scenario comune per separare la produzione dallo sviluppo o separare una filiale da un’altra.

Simulazioni interattive del lab

Esistono diverse simulazioni di lab interattive che potrebbero risultare utili per questo argomento. La simulazione consente di fare clic su uno scenario simile al proprio ritmo. Esistono differenze tra la simulazione interattiva e questo lab, ma molti concetti fondamentali sono identici. Non è necessaria una sottoscrizione di Azure.

-

Connettere due reti virtuali di Azure usando il peering di reti virtuali globale. Testare la connessione tra due macchine virtuali in reti virtuali diverse. Creare un peering di reti virtuali ed effettuare un nuovo test.

-

Configurare il monitoraggio per le reti virtuali. Informazioni su come usare Monitoraggio connessione di Azure Network Watcher, log dei flussi, diagnostica del gruppo di sicurezza di rete e acquisizione di pacchetti per monitorare la connettività tra le risorse di rete IaaS di Azure.

-

Implementare la connettività tra siti. Eseguire un modello per creare un’infrastruttura di reti virtuali con diverse macchine virtuali. Configurare i peering di reti virtuali e testare le connessioni.

Diagramma dell’architettura

Competenze mansione

- Attività 1: Creare una macchina virtuale in una rete virtuale.

- Attività 2: Creare una macchina virtuale in una rete virtuale diversa.

- Attività 3: Usare Network Watcher per testare la connessione tra macchine virtuali.

- Attività 4: Configurare i peering tra reti virtuali diverse.

- Attività 5: Usare Azure PowerShell per testare la connessione tra macchine virtuali.

- Attività 6: Creare una route personalizzata.

Attività 1: Creare una macchina virtuale e una rete virtuale per i servizi principali

In questa attività si crea una rete virtuale per i servizi principali con una macchina virtuale.

-

Accedere al portale di Azure -

https://portal.azure.com. -

Cercare e selezionare

Virtual Machines. -

Nella pagina macchine virtuali selezionare Crea, quindi selezionare Macchina virtuale di Azure.

-

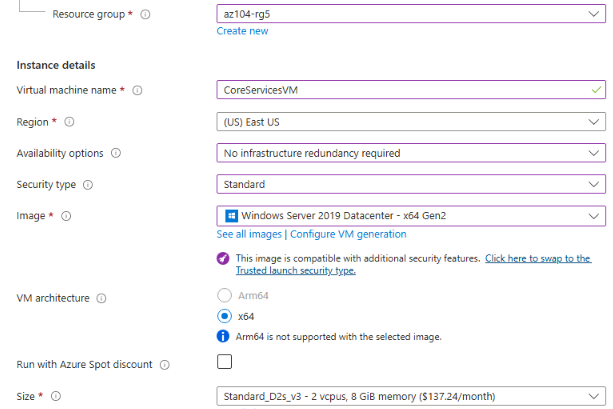

Nella scheda Informazioni di base usare le informazioni seguenti per completare il modulo, quindi selezionare Avanti: Dischi >. Per qualsiasi impostazione non specificata, lasciare il valore predefinito.

Impostazione Valore Subscription sottoscrizione in uso Gruppo di risorse az104-rg5(se necessario, Crea nuovo. )Virtual machine name CoreServicesVMPaese (Stati Uniti) Stati Uniti orientali Opzioni di disponibilità La ridondanza dell’infrastruttura non è richiesta Tipo di sicurezza Standard Immagine Windows Server 2019 Datacenter: x64 Gen2 (si notino le altre opzioni) Dimensione Standard_DS2_v3 Username localadminPassword Specificare una password complessa Porte in ingresso pubbliche Nessuno

-

Nella scheda Dischi accettare le impostazioni predefinite, quindi selezionare Avanti: Rete >.

-

Nella scheda Rete, per Rete virtuale selezionare Crea nuova.

-

Usare le informazioni seguenti per configurare la rete virtuale e quindi selezionare OK. Se necessario, rimuovere o sostituire le informazioni esistenti.

Impostazione valore Nome CoreServicesVnet(Crea nuovo)Intervallo di indirizzi 10.0.0.0/16Nome della subnet CoreIntervallo di indirizzi subnet 10.0.0.0/24 -

Selezionare la scheda Monitoraggio. Per Diagnostica di avvio selezionare Disabilita.

-

Selezionare Rivedi e crea e quindi Crea.

-

Non è necessario attendere la creazione delle risorse. Passare all’attività successiva.

Nota: Si è notato che in questa attività è stata creata la rete virtuale durante la creazione della macchina virtuale? È inoltre possibile creare l’infrastruttura della rete virtuale e quindi aggiungere le macchine virtuali.

Attività 2: Creare una macchina virtuale in una rete virtuale diversa

In questa attività si crea una rete virtuale di servizi di produzione con una macchina virtuale.

-

Nel portale di Azure cercare e passare a Macchine virtuali.

-

Nella pagina macchine virtuali selezionare Crea, quindi selezionare Macchina virtuale di Azure.

-

Nella scheda Informazioni di base usare le informazioni seguenti per completare il modulo, quindi selezionare Avanti: Dischi >. Per qualsiasi impostazione non specificata, lasciare il valore predefinito.

Impostazione Valore Subscription sottoscrizione in uso Gruppo di risorse az104-rg5Virtual machine name ManufacturingVMPaese (Stati Uniti) Stati Uniti orientali Tipo di sicurezza Standard Opzioni di disponibilità La ridondanza dell’infrastruttura non è richiesta Immagine Windows Server 2019 Datacenter x64 Gen2 Dimensione Standard_DS2_v3 Username localadminPassword Specificare una password complessa Porte in ingresso pubbliche Nessuno -

Nella scheda Dischi accettare le impostazioni predefinite, quindi selezionare Avanti: Rete >.

-

Nella scheda Rete, per Rete virtuale selezionare Crea nuova.

-

Usare le informazioni seguenti per configurare la rete virtuale e quindi selezionare OK. Se necessario, rimuovere o sostituire l’intervallo di indirizzi esistente.

Impostazione valore Nome ManufacturingVnetIntervallo di indirizzi 172.16.0.0/16Nome della subnet ManufacturingIntervallo di indirizzi subnet 172.16.0.0/24 -

Selezionare la scheda Monitoraggio. Per Diagnostica di avvio selezionare Disabilita.

-

Selezionare Rivedi e crea e quindi Crea.

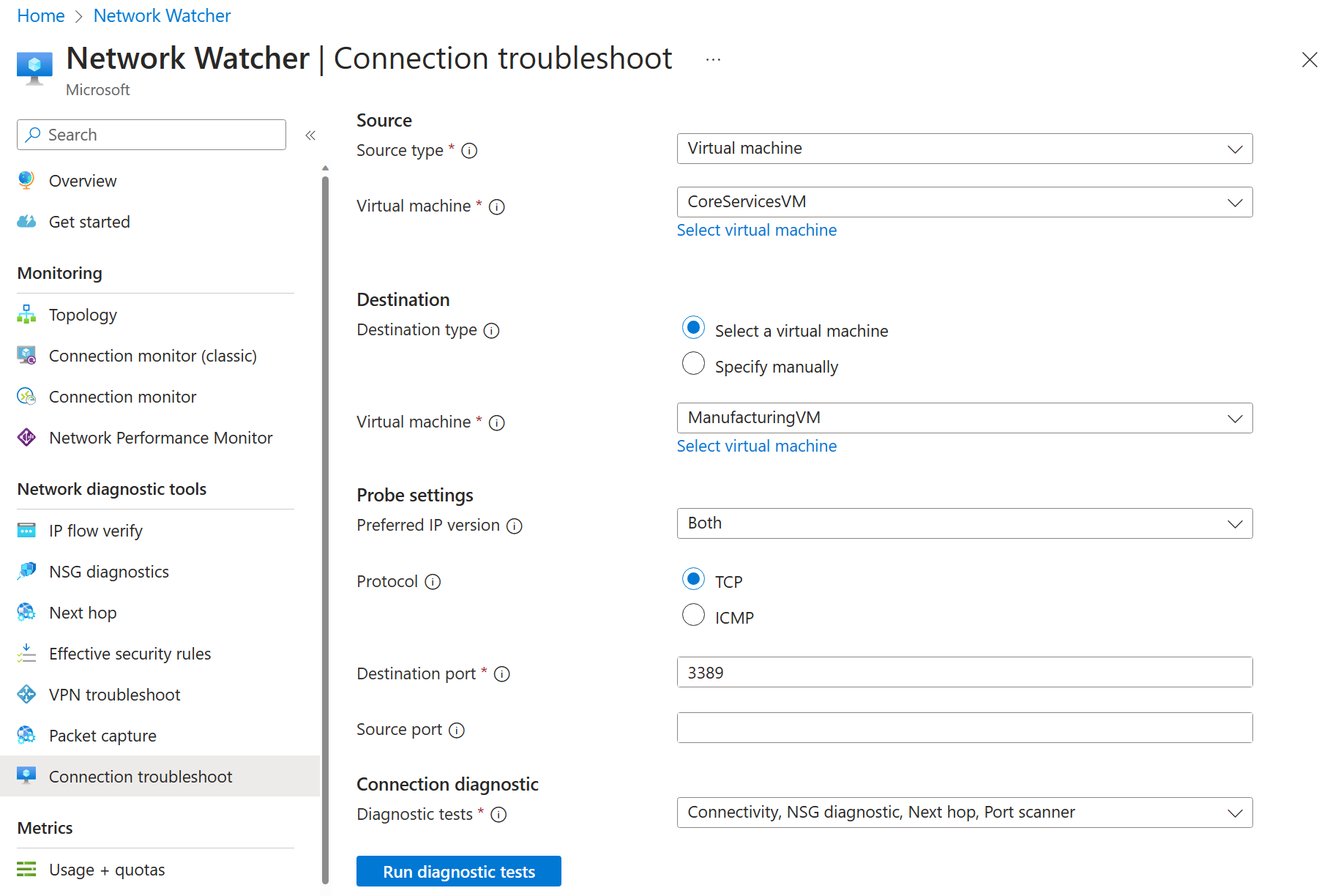

Attività 3: Usare Network Watcher per testare la connessione tra macchine virtuali

In questa attività si verifica che le risorse nelle reti virtuali con peering possano comunicare tra loro. Verrà usato Network Watcher per testare la connessione. Prima di continuare, assicurarsi che entrambe le macchine virtuali siano state distribuite e siano in esecuzione.

-

Nel portale di Azure, cercare e selezionare

Network Watcher. -

In Network Watcher, nel menu Strumenti di diagnostica di rete selezionare Risoluzione dei problemi di connessione.

-

Usare le informazioni seguenti per completare i campi nella pagina Risoluzione dei problemi di connessione.

Campo Valore Source type Macchina virtuale Macchina virtuale CoreServicesVM Tipo destinazione Macchina virtuale Macchina virtuale ManufacturingVM Versione indirizzo IP preferita Entrambi Protocollo TCP Porta di destinazione 3389Porta di origine Blank Test di diagnostica Defaults

-

Selezionare Esegui test diagnostici.

Nota: La restituzione dei risultati potrebbe richiedere alcuni minuti. Le selezioni dello schermo verranno disattivate durante la raccolta dei risultati. Si noti che il test di connettività mostra Irraggiungibile. Ciò ha senso perché le macchine virtuali si trovano in reti virtuali diverse.

Attività 4: Configurare il peering tra reti virtuali

In questa attività viene creato un peering di reti virtuali per abilitare le comunicazioni tra le risorse nelle reti virtuali.

-

Nel portale di Azure, selezionare la

CoreServicesVnetrete virtuale. -

In CoreServicesVnet, in Impostazioni selezionare Peer.

-

In CoreServicesVnet, in Peering selezionare + Aggiungi. Se non specificato, accettare il valore predefinito.

Parametro valore Nome del collegamento di peering CoreServicesVnet-to-ManufacturingVnetRete virtuale ManufacturingVM-net (az104-rg5) Consentire a ManufacturingVnet di accedere a CoreServicesVnet selezionato (impostazione predefinita) Consentire a ManufacturingVnet di ricevere traffico inoltrato da CoreServicesVnet Opzione selezionata Nome del collegamento di peering ManufacturingVnet-to-CoreServicesVnetConsentire a CoreServicesVnet di accedere alla rete virtuale con peering selezionato (impostazione predefinita) Consentire a CoreServicesVnet di ricevere traffico inoltrato dalla rete virtuale con peering Opzione selezionata -

Fare clic su Aggiungi.

-

In CoreServicesVnet, in Peering, verificare che sia elencato il peering CoreServicesVnet-to-ManufacturingVnet . Aggiornare la pagina per assicurarsi che lo stato del peering sia Connesso.

-

Passare a ManufacturingVnet e verificare che il peering ManufacturingVnet-to-CoreServicesVnet sia elencato. Verificare che lo stato del peering sia Connesso. Può essere necessario aggiornare la pagina.

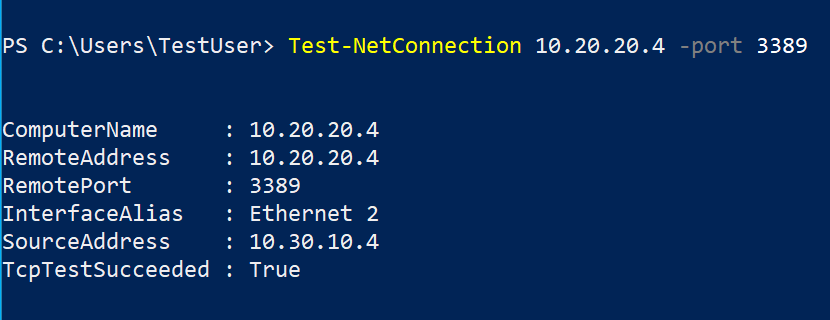

Attività 5: Usare Azure PowerShell per testare la connessione tra macchine virtuali

In questa attività si testa di nuovo la connessione tra le macchine virtuali di reti virtuali diverse.

Verificare l’indirizzo IP privato di CoreServicesVM

-

Nel portale di Azure cercare e selezionare la

CoreServicesVMmacchina virtuale. -

Nel pannello Panoramica della sezione Rete registrare l’indirizzo IP privato del computer. Queste informazioni sono necessarie per testare la connessione.

Testare la connessione a CoreServicesVM dalla ManufacturingVM.

Suggerimenti utili Esistono molti modi per controllare le connessioni. In questa attività si usa il comando Esegui. È anche possibile continuare a usare Network Watcher. In alternativa, è possibile usare una connessione Desktop remoto per accedere alla macchina virtuale. Una volta effettuata la connessione, usare test-connection. Se si ha tempo, provare a usare RDP.

-

Passare alla

ManufacturingVMmacchina virtuale. -

Nel pannello Operazioni selezionare il pannello comando Esegui.

-

Selezionare RunPowerShellScript ed eseguire il comando Test-NetConnection. Assicurarsi di usare l’indirizzo IP privato di CoreServicesVM.

Test-NetConnection <CoreServicesVM private IP address> -port 3389 -

Il timeout dello script potrebbe richiedere alcuni minuti. Nella parte superiore della pagina viene visualizzato un messaggio informativo Esecuzione script in corso.

-

La connessione di test dovrebbe avere esito positivo perché il peering è stato configurato. Il nome del computer e l’indirizzo remoto in questo elemento grafico potrebbero essere diversi.

Attività 6: Creare una route personalizzata

In questa attività si vuole controllare il traffico di rete tra la subnet perimetrale e la subnet dei servizi principali interni. Un’appliance di rete virtuale verrà installata nella subnet dei servizi principali e tutto il traffico deve essere instradato lì.

-

Cercare e selezionare

CoreServicesVnet. -

Selezionare Subnet e quindi + Subnet. Assicurarsi di selezionare Aggiungi per salvare le modifiche.

Impostazione valore Name perimeterIndirizzo iniziale 10.0.1.0/24 -

Nella portale di Azure cercare e selezionare , selezionare

Route tables+ Crea. -

Immettere i dettagli seguenti, selezionare Rivedi e crea e quindi selezionare Crea.

Impostazione Valore Subscription sottoscrizione in uso Gruppo di risorse az104-rg5Area geografica Stati Uniti orientali Nome rt-CoreServicesPropaga route del gateway No -

Dopo la distribuzione della tabella di route, cercare e selezionare le tabelle** di **route.

-

Selezionare la risorsa (non la casella di controllo) rt-CoreServices

-

Espandere Impostazioni , quindi selezionare Route e quindi Aggiungi. Creare una route da un’appliance virtuale di rete (NVA) futura alla rete virtuale CoreServices.

Impostazione Valore Nome route PerimetertoCoreTipo destinazione Indirizzi IP Indirizzi IP di destinazione 10.0.0.0/16(rete virtuale dei servizi principali)Tipo hop successivo Appliance virtuale (si notino le altre opzioni) Indirizzo hop successivo 10.0.1.7(appliance virtuale di rete futura) -

Selezionare + Aggiungi. L’ultima operazione da eseguire è associare la route alla subnet.

-

Selezionare Subnet e quindi + Associa. Completare la configurazione.

Impostazione Valore Rete virtuale CoreServicesVnet Subnet Core

Nota: È stata creata una route definita dall’utente per indirizzare il traffico dalla rete perimetrale alla nuova appliance virtuale di rete.

Pulire le risorse

Se si usa la sottoscrizione personale, dedicare qualche minuto all’eliminazione delle risorse del lab. In questo modo le risorse vengono liberate e i costi vengono ridotti al minimo. Il modo più semplice per eliminare le risorse del lab consiste nell’eliminare il gruppo di risorse lab.

- Nel portale di Azure selezionare il gruppo di risorse, selezionare Elimina il gruppo di risorse, Immettere il nome del gruppo di risorse, quindi fare clic su Elimina.

- Tramite Azure PowerShell,

Remove-AzResourceGroup -Name resourceGroupName. - Usando l’interfaccia della riga di comando,

az group delete --name resourceGroupName.

Estendere l’apprendimento con Copilot

Copilot può essere utile per imparare a usare gli strumenti di scripting di Azure. Copilot può essere utile anche in aree non coperte nel lab o dove occorrono altre informazioni. Aprire un browser Edge e scegliere Copilot (in alto a destra) o passare a copilot.microsoft.com. Dedicare qualche minuto alla prova di queste richieste.

- Come si possono usare i comandi di Azure PowerShell o dell’interfaccia della riga di comando di Azure per aggiungere un peering di reti virtuali tra vnet1 e vnet2?

- Creare una tabella che evidenzia vari strumenti di monitoraggio di Azure e di terze parti supportati in Azure. Evidenziare quando usare ogni strumento.

- Quando si crea una route di rete personalizzata in Azure?

Altre informazioni con la formazione autogestita

- Distribuire i servizi nelle reti virtuali di Azure e integrarli usando il peering di reti virtuali. Usare il peering di rete virtuale per consentire le comunicazioni tra le reti virtuali in modo sicuro e con la massima semplicità.

- Gestire e controllare il flusso del traffico nella distribuzione di Azure tramite route. Informazioni su come controllare il traffico di rete virtuale di Azure implementando route personalizzate.

Punti chiave

Congratulazioni per aver completato il lab. Ecco i concetti chiave per questo lab.

- Per impostazione predefinita, le risorse in reti virtuali diverse non possono comunicare.

- Il peering di reti virtuali consente di connettere facilmente due reti virtuali in Azure.

- Le reti virtuali con peering vengono visualizzate come una sola per facilitare la connettività.

- Il traffico tra macchine virtuali nelle reti virtuali con peering usa l’infrastruttura backbone Microsoft.

- Le route definite dal sistema vengono create automaticamente per ogni subnet in una rete virtuale. Le route definite dall’utente sostituiscono o si aggiungono alle route di sistema predefinite.

- Azure Network Watcher fornisce una suite di strumenti per il monitoraggio, la diagnostica e la visualizzazione delle metriche e dei log per le risorse IaaS di Azure.